დეტალური ინსტრუქცია თქვენი კომპიუტერის განბლოკვის შესახებ, თუ თქვენ გახდებით ე.წ. ბანერის მსხვერპლი, რომელიც აცნობებს თქვენს კომპიუტერს დაბლოკვას. განიხილება რამდენიმე ჩვეულებრივი მეთოდი (ალბათ, ყველაზე ეფექტურია უმეტეს შემთხვევაში Windows რეესტრის რედაქტირება).

თუ ბანერი გამოჩნდება დაუყოვნებლივ BIOS ეკრანზე, Windows- ის დაწყებამდე, მაშინ ახალ სტატიაში არსებული გადაწყვეტილებები როგორ ამოიღოთ ბანერი

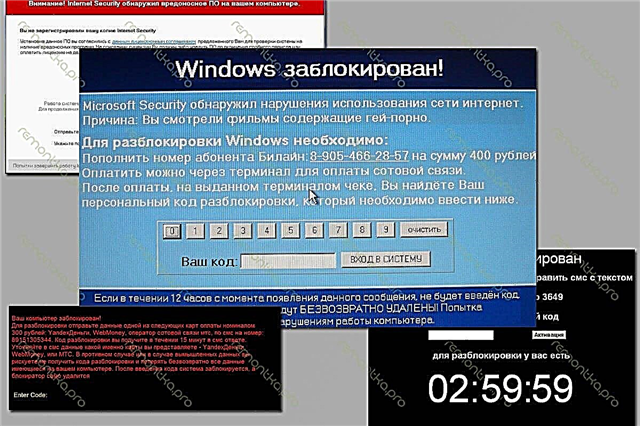

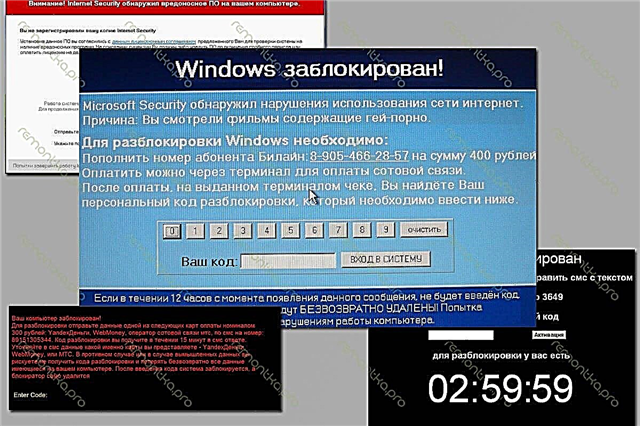

სამუშაო მაგიდის ბანერი (დააჭირეთ გასადიდებლად)

ასეთი უბედურება, როგორც SMS ransomware- ის ბანერები, ერთ-ერთი ყველაზე გავრცელებული პრობლემაა დღევანდელი მომხმარებლებისთვის - მე ამას ვამბობ, როგორც ადამიანი, ვინც სახლში კომპიუტერებს რემონტს. სანამ SMS ბანერის ამოღების მეთოდებზე ვისაუბრებ, მე აღვნიშნავ ზოგ ზოგ პუნქტს, რაც შეიძლება სასარგებლო იყოს მათთვის, ვინც პირველად განიცდის ამ პრობლემას.

ასე რომ, პირველ რიგში, გახსოვდეთ:- თქვენ არ გჭირდებათ ფულის გაგზავნა ნებისმიერ ნომერზე - შემთხვევების 95% -ში ეს არ დაგეხმარებათ, ასევე არ უნდა გაგზავნოთ SMS მოკლე ნომრებზე (თუმცა ამ მოთხოვნით ნაკლები და ნაკლები ბანერია).

- როგორც წესი, ფანჯრის ტექსტში, რომელიც დევს სამუშაო მაგიდაზე, არის მითითებები იმაზე, თუ რა საშინელი შედეგები მოელით თქვენ, თუ არ დავემორჩილებით და მოქმედებთ თქვენივე გზით: კომპიუტერიდან ყველა მონაცემების წაშლა, სისხლისსამართლებრივი დევნა და ა.შ. - თქვენ არ გჭირდებათ დაიწეროთ რაიმე დაწერილი, ეს ყველაფერი მიმართულია მხოლოდ მოუმზადებელ მომხმარებლისკენ, გაგების გარეშე, სწრაფად მიდის გადახდის ტერმინალში 500, 1000 ან მეტი რუბლის ჩასადებად.

- კომუნალური საშუალებები, რომლებიც საშუალებას გაძლევთ მიიღოთ განბლოკვის კოდი ძალიან ხშირად არ იციან ეს კოდი - უბრალოდ იმიტომ, რომ ის ბანერზე არ არის გათვალისწინებული - არის განბლოკვის კოდის შეტანის ფანჯარა, მაგრამ კოდი არ არსებობს: თაღლითობებს არ სჭირდებათ ცხოვრება გაართულონ და უზრუნველყონ გამოსასყიდი SMS– ების ამოღება. მიიღეთ ფული.

- თუ გადაწყვეტთ დაუკავშირდით სპეციალისტებს, შეგიძლიათ შეხვდეთ შემდეგს: ზოგი კომპანია, რომელიც უზრუნველყოფს კომპიუტერულ დახმარებას, ისევე როგორც ინდივიდუალურ ოსტატებს, ამტკიცებენ, რომ ბანერის ამოღების მიზნით, თქვენ უნდა დააინსტალიროთ Windows. ეს ასე არ არის, ამ შემთხვევაში ოპერაციული სისტემის ინსტალაცია საჭირო არ არის, ხოლო მათ, ვინც პირიქით აცხადებს, რომ არ აქვთ საკმარისი უნარ-ჩვევები და იყენებენ რეინსტალირებას, როგორც პრობლემის მოგვარების უმარტივეს გზას, რაც მათ არ საჭიროებს; ან ისინი დაადგენენ დიდი თანხის მიღების ამოცანას, რადგან მომსახურების ფასი, როგორიცაა OS– ის დაყენება, უფრო მაღალია, ვიდრე ბანერის ამოღება ან ვირუსების მკურნალობა (გარდა ამისა, ზოგიერთს ცალკე ხარჯებს უწევს ინსტალაციის დროს მომხმარებლის მონაცემების დაზოგვას).

როგორ ამოიღოთ ბანერი - ვიდეო ინსტრუქცია

ეს ვიდეო აჩვენებს გამოსაყენებელი ბანერის ამოღების ყველაზე ეფექტურ საშუალებას Windows რეესტრის რედაქტორის უსაფრთხო რეჟიმში. თუ ვიდეოსგან არაფერი აშკარაა, მაშინ იგივე მეთოდი ქვემოთ აღწერილია დეტალურად ტექსტური ფორმატით სურათებით.

რეესტრის გამოყენებით ბანერის ამოღება

(ეს არ არის შესაფერისი იშვიათ შემთხვევებში, როდესაც ransomware გაგზავნა გამოჩნდება Windows– ის დატვირთვის წინ, ანუ BIOS– ში ინიციალიზაციისთანავე, დაწყებისას Windows– ის ლოგოს გამოჩენის გარეშე, ბანერის ტექსტი ჩნდება)

გარდა ზემოთ აღწერილი შემთხვევისა, ეს მეთოდი თითქმის ყოველთვის მუშაობს. მაშინაც კი, თუ კომპიუტერთან სამუშაოდ ახალი ხართ, არ უნდა შეგეშინდეთ - უბრალოდ მიყევით ინსტრუქციას და ყველაფერი შეიმუშავებს.

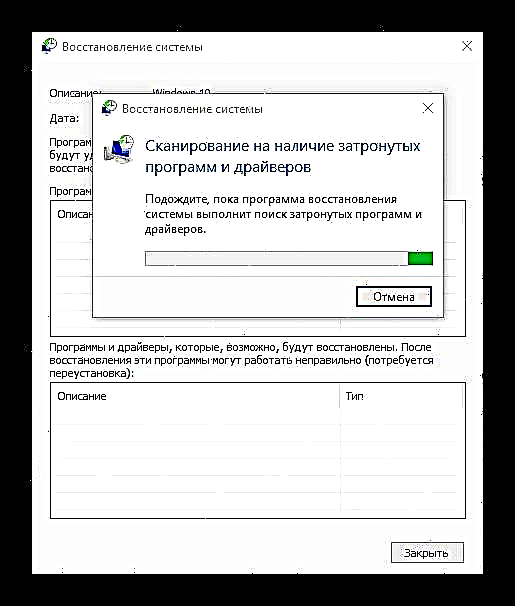

პირველი თქვენ უნდა შეხვიდეთ Windows რეესტრის რედაქტორზე. ამის გაკეთების ყველაზე მარტივი და საიმედო გზა არის კომპიუტერის უსაფრთხო რეჟიმში ჩატვირთვა ბრძანების ხაზის მხარდაჭერით. ამისათვის ჩართეთ კომპიუტერი და დააჭირეთ F8 სანამ გამოჩნდება ჩატვირთვის რეჟიმების სია. ზოგიერთ BIOS- ში F8 ღილაკს შეუძლია მენიუს წამოყენება დისკის არჩევით, საიდანაც უნდა ჩატვირთოთ - ამ შემთხვევაში, შეარჩიეთ თქვენი მთავარი მყარი დისკი, დააჭირეთ ღილაკს Enter და ამის შემდეგ დაუყოვნებლივ F8. ჩვენ ვირჩევთ უკვე აღნიშნულ - უსაფრთხო რეჟიმს, ბრძანების ხაზის მხარდაჭერით.

უსაფრთხო რეჟიმის არჩევა ბრძანების ხაზის მხარდაჭერით

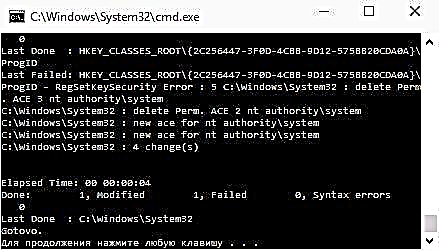

ამის შემდეგ, ჩვენ ველოდებით კონსოლს დატვირთვის ბრძანებების შეთავაზების წინადადებით. შეიყვანეთ: regedit.exe, დააჭირეთ Enter. შედეგად, თქვენ უნდა ნახოთ regedit Windows რეესტრის რედაქტორი თქვენს წინ. Windows რეესტრი შეიცავს ინფორმაციას სისტემის შესახებ, მათ შორისაა ოპერაციული სისტემის მუშაობის დაწყების პროგრამების ავტომატური გაშვების მონაცემები. სადღაც იქ, ჩვენმა ბანერმა და თავადმა ჩაწერა და ახლა იქ ვიპოვით და წაშლით.

ბანერის ამოღებისას ვიყენებთ რეესტრის რედაქტორს

მარცხნივ რეესტრის რედაქტორში ვხედავთ საქაღალდეებს, რომელსაც ეწოდება სექციები. ჩვენ უნდა შევამოწმოთ, რომ იმ ადგილებში, სადაც ეგრეთ წოდებულ ვირუსს შეუძლია დაარეგისტრიროს საკუთარი თავი, არ არსებობს ექსტრაორდინალური ჩანაწერები და თუ ისინი იქ არიან, წაშალეთ ისინი. რამდენიმე ასეთი ადგილია და ყველაფრის შემოწმება სჭირდება. ჩვენ ვიწყებთ.

შევდივართHKEY_CURRENT_USER -> პროგრამა -> Microsoft -> Windows -> CurrentVersion -> გაშვება- მარჯვნივ ჩვენ ვნახავთ პროგრამების ჩამონათვალს, რომლებიც ავტომატურად იწყებენ ოპერაციული სისტემის ჩატვირთვისას, ასევე ამ პროგრამების გზას. ჩვენ უნდა ამოვიღოთ ის, რაც საეჭვოდ გამოიყურება.

გაშვების ვარიანტები, სადაც ბანერი შეიძლება დამალვა

როგორც წესი, მათ აქვთ სახელები, რომლებიც შედგება რიგითი რიცხვებისა და ასოებისგან: asd87982367.exe, კიდევ ერთი გამორჩეული თვისებაა C- ში მდებარეობის ადგილმდებარეობა: / Document and Settings / საქაღალდეში (ქვეფარდლები შეიძლება განსხვავდებოდეს), ეს შეიძლება იყოს ms.exe ან სხვა ფაილები. მდებარეობს C: / Windows ან C: / Windows / System საქაღალდეებში. თქვენ უნდა ამოიღოთ ასეთი საეჭვო რეესტრის ჩანაწერები. ამისათვის დააჭირეთ ღილაკს სახელის სვეტში პარამეტრის სახელის მიხედვით და აირჩიეთ "წაშლა". არ შეგეშინდეთ წაშალოთ რამე არასწორი - ეს არაფერს საფრთხეს უქმნის: უმჯობესია იქიდან ამოიღოთ უფრო უცნობი პროგრამები, ეს არა მხოლოდ გაზრდის ალბათობას, რომ მათ შორის იყოს ბანერი, არამედ, შესაძლოა, დააჩქაროს მომავალში კომპიუტერის მუშაობა. გაშვება ძვირი ჯდება ყველა ზედმეტი და არასაჭირო, ამის გამო კომპიუტერი შენელდება). ასევე, პარამეტრების წაშლისას უნდა გახსოვდეთ ფაილის ბილიკი, რათა მოგვიანებით მოხსნათ იგი მისი მდებარეობიდან.

ჩვენ ვიმეორებთ ყველაფერს ზემოთHKEY_LOCAL_MACHINE -> პროგრამა -> Microsoft -> Windows -> CurrentVersion -> გაშვებაშემდეგი სექციები ოდნავ განსხვავებულია:HKEY_CURRENT_USER -> პროგრამა -> Microsoft -> Windows NT -> CurrentVersion -> Winlogon. აქვე უნდა დარწმუნდეთ, რომ ისეთი პარამეტრები, როგორიცაა Shell და Userinit აკლია. წინააღმდეგ შემთხვევაში, წაშლა, აქ ისინი არ მიეკუთვნებიან.HKEY_LOCAL_MACHINE -> პროგრამა -> Microsoft -> Windows NT -> CurrentVersion -> Winlogon. ამ განყოფილებაში, თქვენ უნდა დარწმუნდეთ, რომ USerinit პარამეტრის მნიშვნელობა არის მითითებული: C: Windows system32 userinit.exe, ხოლო Shell პარამეტრი არის explorer.exe.

Winlogon მიმდინარე მომხმარებლისთვის არ უნდა ჰქონდეს Shell პარამეტრი

სულ ესაა. ახლა თქვენ შეგიძლიათ დახუროთ რეესტრის რედაქტორი, ჩაწეროთ explorer.exe ჯერ კიდევ არ არის გახსნილი ბრძანების ხაზში (დაიწყება Windows დესკტოპი), წაშალოთ ფაილები, რომელთა ადგილმდებარეობაც ჩვენ აღმოვაჩინეთ რეესტრთან მუშაობის დროს, გადატვირთეთ კომპიუტერი ნორმალურ რეჟიმში (რადგან ის ახლა უსაფრთხო რეჟიმშია ) დიდი ალბათობით, ყველაფერი იმუშავებს.

თუ იგი ვერ მოხერხდა უსაფრთხო რეჟიმში ჩატვირთვა, მაშინ შეგიძლიათ გამოიყენოთ ერთგვარი Live CD, რომელშიც შედის რეესტრის რედაქტორი, მაგალითად, Registry Editor PE და გააკეთეთ მასში ყველა ზემოთ ჩამოთვლილი ოპერაცია.

ჩვენ ამოიღეთ ბანერი სპეციალური კომუნალური საშუალებების გამოყენებით

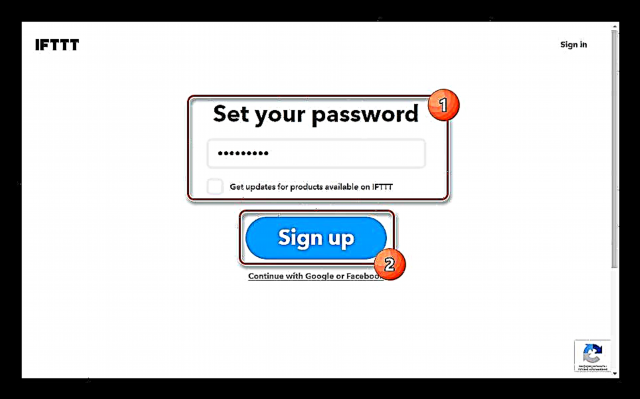

ამისათვის ერთ-ერთი ყველაზე მძლავრი კომუნალური პროგრამაა Kaspersky WindowsUnlocker. სინამდვილეში, იგი აკეთებს იმავეს, რაც შეგიძლიათ გააკეთოთ ხელით ზემოთ აღწერილი მეთოდის გამოყენებით, მაგრამ ავტომატურად. იმისათვის, რომ გამოიყენოთ იგი, თქვენ უნდა გადმოწეროთ Kaspersky Rescue Disk ოფიციალური საიტიდან, დაწვათ დისკის სურათი ცარიელ CD (არაინფიცირებულ კომპიუტერზე), შემდეგ კი შექმენით დისკიდან ჩატვირთვისას. ამ პროგრამის, ისევე როგორც დისკის საჭირო ფაილის გამოყენება, შეგიძლიათ იხილოთ //support.kaspersky.com/viruses/solutions?qid=208642240. აქ არის აღწერილი კიდევ ერთი შესანიშნავი და მარტივი პროგრამა, რომელიც დაგეხმარებათ ბანერის მარტივად ამოღებაში.

მსგავსი პროდუქტები სხვა კომპანიებისგან:- Dr.Web LiveCD //www.freedrweb.com/livecd/how_it_works/

- AVG Rescue CD //www.avg.com/us-en/avg-rescue-cd-download

- სამაშველო სურათი ვბა32 სამაშველო //anti-virus.by/products/utilities/80.html

ჩვენ ვსწავლობთ კოდს Windows- ის განბლოკვის მიზნით

ეს იშვიათი შემთხვევაა, როდესაც ransomware იტვირთება კომპიუტერის ჩართვისთანავე, რაც იმას ნიშნავს, რომ თაღლითური პროგრამა გადმოწერილი იყო MBR მყარი დისკის მთავარ ჩანაწერში. ამ შემთხვევაში, თქვენ ვერ შეძლებთ შეხვიდეთ რეესტრის რედაქტორში, უფრო მეტიც, ბანერი არ იტვირთება იქიდან. ზოგიერთ შემთხვევაში დაგვეხმარება Live CD, რომლის ჩამოტვირთვაც შეგიძლიათ ზემოთ მოცემულ ბმულებიდან.

თუ დაინსტალირებული გაქვთ Windows XP, მაშინ შეგიძლიათ დააფიქსიროთ მყარი დისკის ჩატვირთვის დანაყოფი ოპერაციული სისტემის ინსტალაციის დისკის გამოყენებით. ამისათვის თქვენ უნდა ჩატვირთოთ ამ დისკიდან, ხოლო როდესაც თქვენ დააჭირეთ Windows- ს აღდგენის რეჟიმში შესვლას R ღილაკის დაჭერით, გააკეთეთ ეს. შედეგად, უნდა გამოჩნდეს ბრძანების სტრიქონი. მასში ჩვენ უნდა შეასრულოთ ბრძანება: FIXBOOT (დაადასტურეთ კლავიშზე Y დაჭერით). ასევე, თუ თქვენი დისკი არ არის დაყოფილი რამდენიმე დანაყოფად, შეგიძლიათ შეასრულოთ FIXMBR ბრძანება.

თუ ინსტალაციის დისკი არ არის, ან Windows- ის სხვა ვერსიაც რომ დაყენებული გაქვთ, შეგიძლიათ MBR დააფიქსიროთ BOOTICE კომუნალური პროგრამის გამოყენებით (ან სხვა კომუნალური პროგრამები მყარი დისკის ჩატვირთვის სექტორებთან მუშაობისთვის). ამისათვის გადმოწერეთ ინტერნეტით, შეინახეთ იგი USB დისკზე და დაიწყეთ კომპიუტერი Live CD- ით, შემდეგ გადაიტანეთ პროგრამა USB ფლეშ დრაივიდან.

თქვენ იხილავთ შემდეგ მენიუს, სადაც თქვენ უნდა აირჩიოთ თქვენი მთავარი მყარი დისკი და დააჭირეთ ღილაკს პროცესის MBR. შემდეგ ფანჯარაში შეარჩიეთ თქვენთვის საჭირო ჩამტვირთავი ჩანაწერი (ჩვეულებრივ, ის ავტომატურად შეირჩევა), დააჭირეთ ინსტალაციას / კონფიგურაციას და შემდეგ დააჭირეთ ღილაკს OK. პროგრამის დასრულების შემდეგ ყველა საჭირო მოქმედება, გადატვირთეთ კომპიუტერი LIve CD– ს გარეშე - ყველაფერი უნდა მუშაობდეს, როგორც ადრე.